En septiembre del 2022 participé en una competencia de ciberseguridad en Chile que no esperaba ganar — me preparé poco y la motivación principal para inscribirme era evitar hacer otra cosa en mi universidad ese mismo día. Fue una competencia online que se realizó en la mayoría de los países de América y el Caribe, y en la edición chilena me asignaron a un equipo con dos chicas que no conocía. Nos hicimos rápidamente amigas y fuimos superando los desafíos de a poco hasta que quedamos en primer lugar. Los premios eran muchos créditos de AWS y un diplomado de ciberseguridad en la USACH, aunque no tuve la oportunidad de usar el diplomado por estar terminando mi carrera en la universidad mientras trabajaba. Simplemente no había tiempo y cuando ya estuve libre me dijeron que no podía (fue triste pero nada que hacer).

Un año después, el 2023, nos encontramos en persona en Bogotá y teníamos un desafío más grande: estábamos invitadas a la final regional de la misma competencia. Esa vez nos reunimos en noviembre en el Ministerio de Tecnologías de la Información y Comunicaciones de Colombia para competir contra el equipo ganador de cada uno de los países participantes. Conocí mujeres interesadas en ciberseguridad de toda la región, y con mis amigas logramos el 1er lugar otra vez.

Estas competencias, llamadas OEA Cyberwoman Challenge, ponen a mujeres interesadas en ciberseguridad a completar desafíos en equipo e ir juntando puntos. En la edición en la que participamos todo estaba montado en la nube de Amazon y debíamos trabajar con muchos servicios distintos para ir avanzando — hubo problemas sobre seguridad en la nube, análisis de logs, código seguro y blue teaming (tareas de un equipo que defiende a una empresa). En mi equipo, cada una tenía algo distinto que ofrecer y así nos complementamos muchísimo, la pasamos excelente y en la final solamente nos enfocamos en avanzar. Tan enfocadas estábamos que se nos olvidó revisar el tablero con los puntajes: recién cuando quedaba una hora de la competencia comenzamos a mirarlo y nos dimos cuenta que íbamos primeras (ahí entraron los nervios, pero de todas maneras nos mantuvimos ahí hasta el final). Pueden leer un poquito más de eso acá.

¿Qué nos ganamos? ir al Simposio de Ciberseguridad de la OEA en el 2024.

Volvimos a Chile expectantes: no sabíamos nada respecto al simposio y nos dijeron que aún no se definía dónde se realizaría, por lo que quedamos a la espera de novedades. Teníamos miedo de que fuera en Chile por lo fome de perderse un viaje a un país nuevo, en especial porque vivimos en Santiago y todo siempre ocurre en Santiago. En julio de este año, por suerte, nos enteramos que iba a ser en República Dominicana y me pareció maravilloso.

Pasó el tiempo y ya era hora de partir. Viajamos desde un Chile frío e hicimos escala en Panamá antes de irnos a Santo Domingo. Como chilena que nunca había viajado al caribe, varias cosas me impactaron de República Dominicana. La más notoria fue lo chocante que es bajarse del avión y sentir una muralla densa de calor húmedo, y luego revisar que el teléfono decía que hay 34 grados pero que se sienten como 40. También me sorprendió mucho que por defecto todos te hablen en inglés al notar que no eres local y que te tiren piropos demasiado subidos de tono asumiendo que no vas a entender, pero bueno. Los precios de las cosas eran similares o más altos a los de Chile y prácticamente todo era importado, me imagino que debe ser así en cualquier isla.

Día 1 del simposio

El simposio eran dos días llenos de charlas muy interesantes, más un tercer día dedicado a RICET, una iniciativa de educación y entrenamiento en ciberseguridad en América y el Caribe. El primer día partió con la presentación del evento y de inmediato comenzó una charla buenísima sobre el uso indebido de la inteligencia artificial generativa por parte de atacantes y organizaciones terroristas, recalcando la importancia de crear plataformas seguras y prevenir el abuso de los nuevos modelos de inteligencia artificial.

A lo largo del día se habló mucho sobre el impacto de la inteligencia artificial en las empresas, sobre la necesidad de tener políticas para su uso y sobre lo negativo que puede ser comenzar a usar este tipo de herramientas sin una gobernanza responsable de datos ya establecida en la compañía. Se recalcó la necesidad de trabajar desde el sector público, privado y académico, todos en conjunto, para ir adoptando nuevas tecnologías como la inteligencia artificial y la computación cuántica de forma segura.

Otro tema que se repitió en varias charlas fue la necesidad de colaborar dentro de un mismo rubro. Si todas las empresas de un sector en particular se están enfrentando a los mismos desafíos, lo mejor es tener canales de comunicación para compartir esta información de forma segura y colaborar entre sí, fortaleciendo la capacidad de todos para responder a incidentes de seguridad.

Este día se cerró hablando sobre la seguridad y privacidad de la información desde el diseño de las soluciones y productos que creamos. Si somos una startup y queremos que todo salga rápido y bien, adoptemos infraestructura como código y tengamos plantillas que sabemos que son seguras para que cada desarrollador pueda levantar algo nuevo con todas las capas de seguridad necesarias definidas desde el primer minuto. Internamente, tengamos programas dentro de las empresas que recompensen a quienes fomentan la ciberseguridad y la privacidad de la información en sus equipos, autorregulémonos si la ley aún no está ahí y apuntemos siempre para arriba para lograr una ventaja competitiva. Externamente, seamos transparentes con todo lo relacionado al uso de datos, en particular si estamos usando inteligencia artificial. Que Microsoft y GitHub le hayan puesto “copiloto” a sus asistentes de IA es por algo: recordar que los humanos (los “pilotos” en la metáfora que nos deja Microsoft) son los responsables finales de las decisiones que se tomen con la inteligencia artificial.

Día 2 del Simposio

Para el segundo día, el equipo del CSIRT (Computer Security Incident Response Team) de Costa Rica presentó sobre el hackeo a gran escala que sufrió el sector público del país en 2022 y cómo afectó a tantas personas, que simplemente el Estado se detuvo. No pudieron hacer cosas como pagarle la pensión a los jubilados y en muchos ámbitos tuvieron que partir de cero, todo en medio de un cambio de gobierno. Contaron que habían perdido bases de datos con información de ciudadanos y que tuvieron que recopilar la información todo de nuevo, como si esas personas nunca hubieran existido de manera digital.El mayor problema fue no estar preparados, ya que en cada incidente de ciberseguridad que hubo en los años anteriores se prefirió esconder el problema y por esto las instituciones no sentían la necesidad de ir actualizando y parchando cosas. Las pérdidas fueron millonarias, pero el aprendizaje y la preparación a partir de ese momento es enormemente mayor y un detalle que destacan fue la colaboración internacional (mencionaron a Estados Unidos, Israel y España), demostrando que la seguridad es un trabajo en equipo y deben existir las redes de apoyo cuando aparecen problemas.

También se habló del uso de los datos y tecnologías disruptivas desde el punto de vista de los derechos humanos. Se discutió del mal uso de los datos y de que las organizaciones tienen el deber de usarlos responsablemente, en particular si estos pasan por modelos de inteligencia artificial para tomar decisiones que afectan nuestras vidas de manera automatizada. Los modelos de inteligencia artificial siempre deben ser usados como guía y las decisiones las deben tomar personas, sin confiar en exceso en los modelos, siendo responsables cuando algo salga mal y cuidando la integridad de las personas.

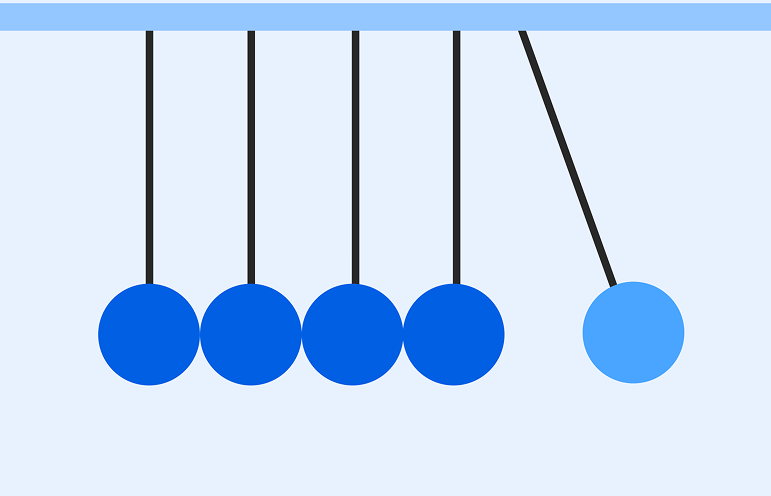

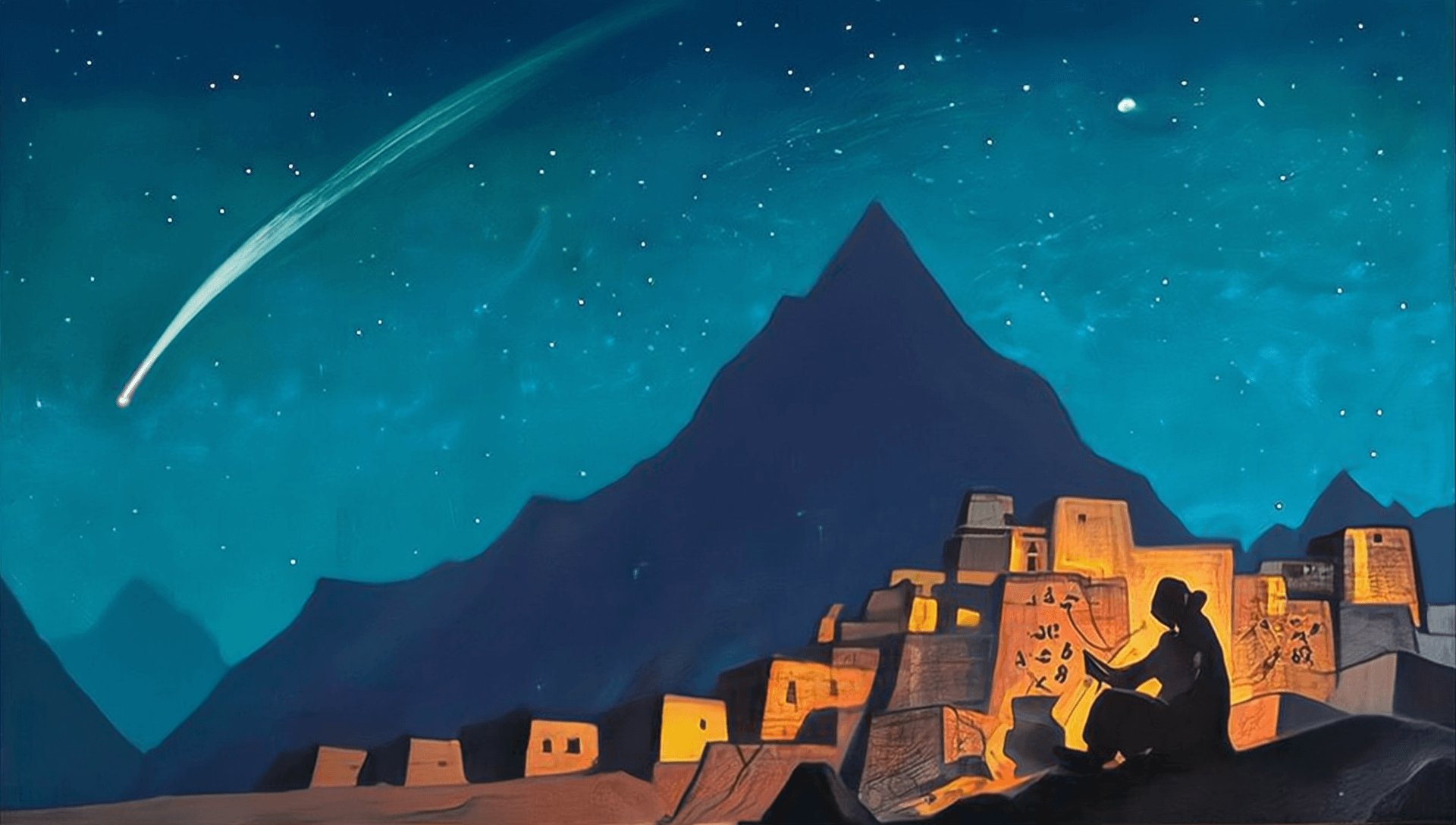

La geopolítica se tomó varias discusiones sobre infraestructura crítica, ciberguerra y computación cuántica. Esto último me gustó mucho, porque hace unos años participé en dos centros de investigación con proyectos de computación cuántica e incluso estuve en una escuela de verano de IBM Quantum sobre machine learning cuántico. Me encantaba la computación cuántica pero en Chile no hay plata para eso, entonces me metí a ciberseguridad y le perdí un poco el rumbo. Tal vez te estás preguntando qué es la computación cuántica: es una forma de hacer cómputo aprovechando las leyes de la mecánica cuántica, y es muy útil en ciertas áreas donde las computadoras clásicas no son eficientes, como en modelamiento de partículas, cálculo de números primos, entre otras.

El escenario actual de la computación cuántica cambió demasiado en muy pocos años: ahora los Estados quieren guardar los avances en computación cuántica para sí mismos y se está cerrando mucho la colaboración científica por culpa de esto. Claramente hay un riesgo enorme, y se le conoce como el día Q: cuando los computadores cuánticos sean lo suficientemente buenos para descifrar contenido que no esté cifrado con algoritmos resistentes a la computación cuántica. Esto ha sido una preocupación desde hace tiempo y el NIST se ha dedicado estos últimos años a filtrar muchos algoritmos para establecer cuáles serán parte del estándar (recuerdo una lista con al menos veinte, ahora son tres).

Sesgos de datos en la inclusión financiera

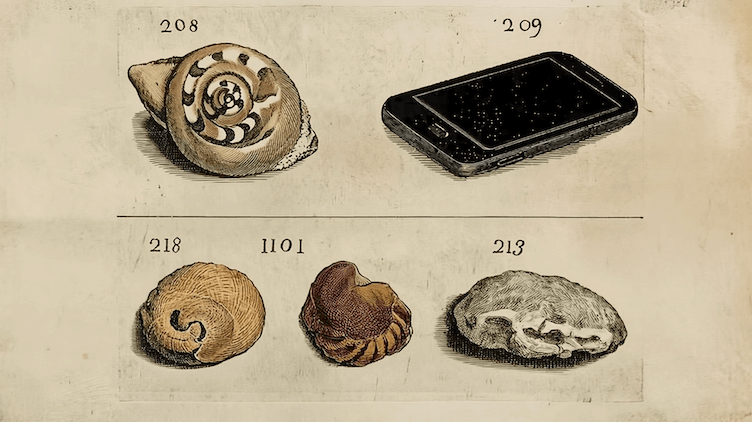

En una charla más cercana a lo que hacemos en Fintual, se habló de inclusión financiera y su intersección con la inteligencia artificial. Está probado que los modelos entrenados con datos financieros tradicionales siempre perjudican a las mujeres porque históricamente las decisiones que se han tomado en bancos y otras organizaciones financieras han tenido un sesgo de género, y se debe apuntar a tener una inteligencia artificial neutral en ese sentido. Hubo muchos ejemplos de esto, incluyendo uno sobre Apple Card dando menos crédito a mujeres con los mismos parámetros que hombres. Y la inclusión financiera no es solo una discusión sobre género, también hay muchos actores pequeños (startups y otros) que no tienen acceso a créditos o herramientas financieras particulares, ya sea por sesgos humanos históricos, sesgos de muestreo, porque un banco compra un modelo entrenado con datos en un contexto financiero que no corresponde al país donde lo implementará, entre muchas otras cosas.

Ciberseguridad en el sector financiero.

Respecto a colaboración en ciberseguridad en el sector financiero, se habló de la alineación estratégica e internacional en cuanto a IA y ciberseguridad, además de contar la experiencia de implementar un CSIRT bancario en Colombia. Al final, si se logra una mejor colaboración entre todos los actores se puede llegar al éxito dentro de un ecosistema financiero común, y cuando se creó el CSIRT bancario pocas entidades creían en la colaboración, pero los lazos de confianza aumentaron y se llevaron procesos de colaboración artesanales (grupos de WhatsApp, Telegram, correos) a una plataforma formal, automatizada y anónima. Así las empresas pueden compartir muestras de malware e información sobre indicadores de compromiso entre ellas, protegiendo su reputación y la del sector entero, llegando al beneficio común sin agregar riesgo.

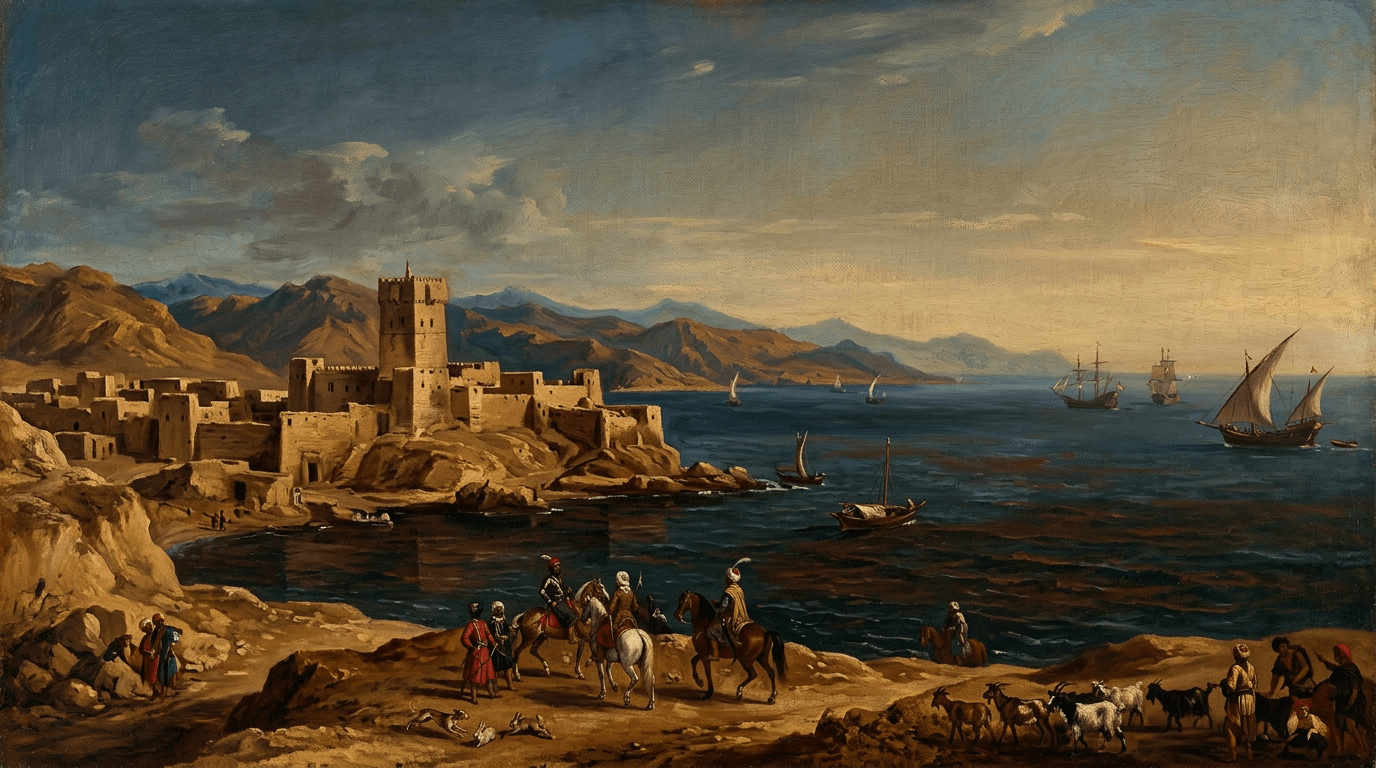

Todo estuvo increíble y para terminar el día visitamos la Fortaleza Ozama, que fue construída por esclavos negros y taínos en el siglo XVI porque los españoles querían protegerse de piratas ingleses e invasores franceses y portugueses. La historia de esta fortaleza desde sus orígenes hasta el siglo pasado es muy dura, y fue una excelente forma de ver cómo las amenazas del mundo digital se asemejan a las del mundo real, aprendiendo sobre cómo se utilizó ese lugar para protección o para ocultar cosas, para el bien y el mal, y cómo podía ser vulnerada la seguridad que esta construcción proveía.

Día 3 RICET

Del último día me llevé una muy grata sorpresa. El RICET es la iniciativa regional para la educación y entrenamiento en ciberseguridad, organizada por la Florida International University junto al NIST y la OEA, para apoyar los esfuerzos de organizaciones en América y el Caribe.

Acá todo trató sobre cómo entrenar y re-entrenar a una sociedad en ciberseguridad, un área demasiado dinámica donde quienes no están al día van quedando atrás, buscando cómo ayudar a la mayor cantidad de personas posible teniendo presente que el tiempo es el recurso más escaso. Esto es relevante en ciberseguridad porque cada organización es tan fuerte como su colaborador más débil, y considerando la diversidad de roles dentro de cada organización, hay que adaptar el material educativo para cada uno de ellos.

Existe una brecha en conocimiento donde se mezclan muchos factores y debemos apuntar a cubrirlos. La ciberseguridad no es solo para nerds, la audiencia es enormemente diversa y se debe llevar el lenguaje técnico y normativo a algo fácil de digerir, de forma rápida y práctica, y así tendremos una población más segura y quizás más personas den el salto para trabajar en ciberseguridad. En ese sentido, hay una falta enorme de habilidades blandas en el área de ciberseguridad que es imposible seguir ignorando, y parte de esto es culpa de la infraestructura educativa actual, la que tampoco da abasto para la demanda que existe. Recordemos que incluso hay autodidactas en el rubro, por lo que los estándares de educación y contratación tienen que ser los mejores.

Otro tema gigante fue el del empleo y la construcción de equipos. Un expositor describió cómo la industria de la ciberseguridad siempre ha vendido el dedicarse a pentesting o a X cosa técnica como algo bacán, pero olvidando la importancia del lado ejecutivo y las habilidades administrativas, lo que está llevando a quedarnos sin personas en el futuro para roles tan fundamentales como el de ser CISO. Quienes se dedican a ciberseguridad deben ser capaces de hablar con el C-level de una empresa (los Chief -o jefes- como el CEO, el CTO, CPO…), y lo mismo al revés, y se debe trabajar en crear estas instancias. Quizás el C-level puede tener presente la ciberseguridad y se enfoca en alcanzar algún estándar o certificación, pero esa es solo la base, no es un punto al que se llegue para estar cómodos.

Mi frase favorita del día fue “En Latinoamérica, todos sabemos que debemos cuidarnos en barrios peligrosos y también sabemos cómo hacerlo, pero no hacemos lo mismo online”. Eso debe cambiar y hay que buscar formas para estar seguros, incluso si no hay plata.

Qué aprendí

En este evento me di cuenta que los problemas que enfrenté trabajando en empresas tecnológicas del norte global son igual de relevantes en nuestra región. Cuando trabajé en Europa nos enfocábamos muchísimo en cumplir con el Reglamento General de Protección de Datos (con justo motivo, había una preocupación por los usuarios y no era solo para evitar las multas). Ver estas discusiones en nuestra región y de manera contextualizada para cada país me hace muy feliz, porque la inteligencia artificial y otras tecnologías disruptivas nos afectan a todos, e impactan aún más en los países menos preparados debido a la falta de alfabetización digital y de instituciones de ciberseguridad.

Este evento me sirvió mucho al cambiar de rubro, porque nunca había trabajado para una empresa latinoamericana y tampoco para una financiera. Sinceramente, estoy muy agradecida de poder haber ido y creo que participar en eventos como este le sirve a cualquiera que esté relacionado a tecnología, en especial a quienes no están ahí a nivel técnico pero que sí pueden tomar decisiones dentro de organizaciones. No es una DEFCON, no está enfocada en hackers, pero sí se tocan los mismos temas y son mucho más abordables por personas que no son técnicas.

Hubo muchas charlas sobre tecnologías disruptivas por parte de abogados que saben mucho y están en organizaciones involucradísimas en el área, y me pareció que tener el punto de vista de ellos es genial. Cerrar conversando sobre entrenar y mantener a personas trabajando en ciberseguridad fue una excelente manera de concluir el simposio, y por lo mismo también debo dejar recomendado este evento para CISOs o cualquiera que trabaje en ciberseguridad y que esté a cargo de otras personas. También muy recomendado para actores relevantes del sector público (CSIRTs, encargados de ciberseguridad, etc.) — los Estados tienen el deber de mantener seguras a su población y el poder para guiar al sector privado hasta ese punto.

Lo más valioso de todo: me fui feliz de República Dominicana, muy motivada y con muchas conexiones nuevas. Y obvio, después me fui a la playita.